Day18:應(yīng)急響應(yīng)與網(wǎng)絡(luò)信息安全軟件開發(fā)

歡迎來到網(wǎng)絡(luò)安全學(xué)習(xí)的第18天!經(jīng)過前面十幾天的積累,我們已經(jīng)對網(wǎng)絡(luò)基礎(chǔ)、常見漏洞、攻擊手法和防御策略有了較為全面的認識。今天,我們將聚焦于網(wǎng)絡(luò)安全中至關(guān)重要的兩個實踐領(lǐng)域:應(yīng)急響應(yīng)和網(wǎng)絡(luò)信息安全軟件開發(fā)。這兩者分別代表了安全事件發(fā)生后的“救火”能力,以及構(gòu)建安全防線、防患于未然的“建設(shè)”能力。

第一部分:網(wǎng)絡(luò)安全應(yīng)急響應(yīng)

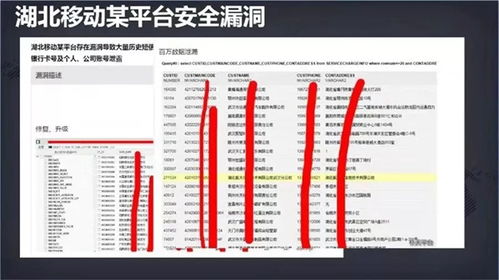

應(yīng)急響應(yīng)是組織在發(fā)生安全事件(如數(shù)據(jù)泄露、勒索軟件攻擊、DDoS攻擊等)時,所采取的一系列有計劃、有組織的行動,旨在控制事件影響、恢復(fù)系統(tǒng)、根除威脅并經(jīng)驗教訓(xùn)。

1. 應(yīng)急響應(yīng)的核心階段(PDCERF模型)

一個標準的應(yīng)急響應(yīng)流程通常包含以下階段:

- 準備:這是最重要的階段。包括組建應(yīng)急響應(yīng)團隊(CSIRT)、制定響應(yīng)計劃、準備工具(如取證工具、分析平臺)、進行人員培訓(xùn)和演練。

- 檢測與確認:通過監(jiān)控系統(tǒng)(IDS/IPS、SIEM)、用戶報告或外部情報,發(fā)現(xiàn)異常跡象。初步分析,確認是否真的發(fā)生了安全事件,并評估其范圍和嚴重性。

- 抑制:迅速采取行動,防止事件影響擴大。例如,隔離受感染的主機、封鎖惡意IP、關(guān)閉被利用的服務(wù)端口、重置被盜憑證等。

- 根除:找到安全事件的根源并徹底清除。包括刪除惡意軟件、修補漏洞、清除攻擊者留下的后門和持久化機制。

- 恢復(fù):在確認系統(tǒng)安全后,將受影響的系統(tǒng)、服務(wù)和數(shù)據(jù)恢復(fù)正常運營。可能需要從干凈的備份中恢復(fù)數(shù)據(jù),并進行嚴格測試。

- 與改進:對整個事件和處理過程進行復(fù)盤,撰寫事件報告。分析不足,更新安全策略、工具和應(yīng)急預(yù)案,防止類似事件再次發(fā)生。

2. 入門者可以掌握的應(yīng)急響應(yīng)技能

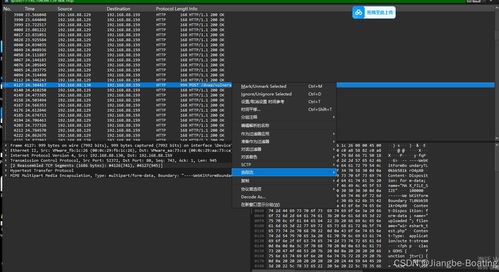

日志分析:學(xué)會查看和分析操作系統(tǒng)日志(Windows事件查看器、Linux的/var/log)、應(yīng)用日志、網(wǎng)絡(luò)設(shè)備日志。這是發(fā)現(xiàn)異常的關(guān)鍵。

基礎(chǔ)取證:了解如何安全地保存現(xiàn)場(如內(nèi)存鏡像、磁盤鏡像),使用工具(如Autopsy, FTK Imager, Volatility)進行初步分析。

惡意軟件初步分析:使用在線沙箱(如VirusTotal, Any.run)或本地沙箱分析可疑文件的行為。

熟悉常見攻擊痕跡:了解勒索軟件、挖礦木馬、WebShell等常見攻擊在系統(tǒng)中留下的痕跡。

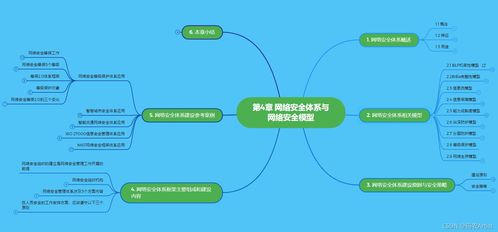

第二部分:網(wǎng)絡(luò)信息安全軟件開發(fā)

安全不僅是運維和響應(yīng)團隊的事,更需要在軟件開發(fā)的源頭——安全開發(fā)生命周期中融入。安全軟件開發(fā)旨在構(gòu)建內(nèi)在更安全、更健壯的應(yīng)用。

1. 安全開發(fā)核心原則

安全設(shè)計:在架構(gòu)設(shè)計階段就考慮威脅建模,識別潛在威脅并設(shè)計緩解措施。遵循最小權(quán)限原則、縱深防御原則。

安全編碼:避免引入已知漏洞。這是入門者最能直接著手的地方。

自動化安全測試:將靜態(tài)應(yīng)用安全測試(SAST)、動態(tài)應(yīng)用安全測試(DAST)、軟件成分分析(SCA)等工具集成到CI/CD流水線中。

安全部署與運維:使用安全的配置,管理好密鑰和憑證。

2. 從開發(fā)角度實踐安全(針對初學(xué)者)

理解并避免OWASP Top 10:這是Web應(yīng)用最關(guān)鍵的安全風(fēng)險列表。作為開發(fā)者,你必須熟悉并能在編碼中避免它們:

注入(如SQL注入):使用參數(shù)化查詢或預(yù)編譯語句。

- 失效的身份認證:實現(xiàn)強密碼策略、安全的會話管理、多因素認證。

- 敏感信息泄露:加密存儲敏感數(shù)據(jù)(如密碼應(yīng)加鹽哈希),不在日志、響應(yīng)中泄露。

- XML外部實體(XXE):禁用XML解析器的外部實體解析。

- 失效的訪問控制:在每個功能點實施明確的權(quán)限校驗,不要依賴前端隱藏。

- 安全配置錯誤:使用安全默認配置,及時更新框架和庫。

- 跨站腳本(XSS):對輸出到HTML的數(shù)據(jù)進行恰當(dāng)?shù)木幋a或轉(zhuǎn)義。

- 不安全的反序列化:避免反序列化不可信數(shù)據(jù),或使用安全的反序列化方法。

- 使用含有已知漏洞的組件:使用依賴掃描工具(如OWASP Dependency-Check),定期更新第三方庫。

- 不足的日志記錄和監(jiān)控:記錄關(guān)鍵事件(登錄、敏感操作),并確保日志能被安全地分析和告警。

- 學(xué)習(xí)一門語言的安全編碼規(guī)范:無論是Python、Java、Go還是JavaScript,都去學(xué)習(xí)其官方的或社區(qū)公認的安全編碼最佳實踐。

- 動手實驗:在DVWA、WebGoat等漏洞靶場中,不僅學(xué)習(xí)如何攻擊,更要學(xué)習(xí)如何修復(fù)漏洞代碼。

今日實踐建議

- 應(yīng)急響應(yīng)模擬:下載一個簡單的“應(yīng)急響應(yīng)挑戰(zhàn)”CTF題目或場景包,嘗試按照流程分析日志、查找惡意進程和文件、找出攻擊入口。

- 代碼審計練習(xí):找一個包含已知漏洞(如一個存在SQL注入的簡單登錄頁面)的源代碼,嘗試定位漏洞位置,并動手修復(fù)它。

- 工具熟悉:安裝并使用一款SAST工具(如針對Python的Bandit,針對Java的SpotBugs)掃描你自己的一個小項目代碼,查看報告。

###

Day18將我們帶入了網(wǎng)絡(luò)安全中“攻、防、管、控”的“控”與“建”環(huán)節(jié)。應(yīng)急響應(yīng)是安全能力的“試金石”和“消防隊”,考驗的是綜合處置能力;而信息安全軟件開發(fā)則是安全的“基石”和“規(guī)劃師”,決定了系統(tǒng)先天的安全免疫力。對于初學(xué)者,可以從分析日志、修復(fù)常見漏洞代碼開始,逐步深入。記住,一個優(yōu)秀的網(wǎng)絡(luò)安全從業(yè)者,往往需要兼具“攻擊者”的思維、“防御者”的嚴謹和“建設(shè)者”的遠見。

明天,我們將探討另一個核心領(lǐng)域:安全運營與威脅情報。保持好奇,繼續(xù)前進!